在捕獲旗幟練習期間,學生在導師的監視下滲入主機。 理查德·馬修斯, 作者提供。

核潛艇,絕密軍事基地和私營企業有什麼共同之處?

他們都很容易受到簡單切達干酪的影響。

這是“筆測試”練習的明顯結果,也就是所謂的滲透測試 年度網絡安全暑期學校 7月在愛沙尼亞塔林舉行。

我和一支來自澳大利亞的特遣隊一起參加了第三屆年度研究 跨學科網絡研究研討會。 我們也有機會訪問過諸如此類的公司 Skype 和 Funderbeam,以及作為 北約協作網絡防禦卓越中心.

今年學校的主題是社會工程 - 操縱人們在網上洩露重要信息而不意識到的藝術。 我們重點關注社會工程的工作原理,如何防止此類攻擊以及如何在事件發生後收集數字證據。

我們訪問的重點是參加實彈射擊旗幟(CTF)網絡範圍演習,團隊進行社會工程攻擊,以測試一家真正的公司。

筆測試和現實世界的網絡釣魚

筆測試是對物理或數字系統安全性的授權模擬攻擊。 它旨在發現犯罪分子可能利用的漏洞。

此類測試的範圍從數字(目標是訪問文件和私人數據)到物理,研究人員實際上嘗試進入公司內的建築物或空間。

阿德萊德大學的學生參加了塔林Skype辦公室的私人旅行,以了解有關網絡安全的演講。 理查德·馬修斯, 作者提供

暑假期間,我們聽取了來自世界各地的專業黑客和筆測試人員的意見。 有人講述瞭如何使用像身份證和信心一樣的奶酪來獲得安全區域的物理進入。

然後,我們通過幾個標誌將這些課程付諸實踐 - 團隊需要實現的目標。 我們的挑戰是評估一家簽約公司,看看它對社會工程攻擊的敏感程度。

在我們的練習中,物理測試特別不受限制。 公司也設定了道德界限,以確保我們充當網絡安全專家而非犯罪分子。

OSINT:開源智能

第一個標誌是研究公司。

我們不是像你在求職面試那樣進行研究,而是在公開信息中尋找潛在的漏洞。 這被稱為開源智能(OSINT)。 如:

- 誰是董事會成員?

- 誰是他們的助手?

- 公司發生了什麼事?

- 他們現在可能正在度假嗎?

- 我們可以收集哪些員工聯繫信息?

我們能夠非常清晰地回答所有這些問題。 我們的團隊甚至從媒體報導的事件中找到了直接的電話號碼和進入公司的方式。

網絡釣魚電子郵件

然後,此信息用於創建兩個針對從我們的OSINT調查中確定的目標的網絡釣魚電子郵件。 網絡釣魚是指使用惡意在線通信獲取個人信息。

此標誌的目的是在我們的電子郵件中點擊鏈接。 出於法律和道德原因,電子郵件的內容和外觀無法披露。

就像客戶點擊一樣 沒有閱讀的條款和條件,我們利用了這樣一個事實,即我們的目標會點擊感興趣的鏈接,而不會檢查鏈接指向的位置。

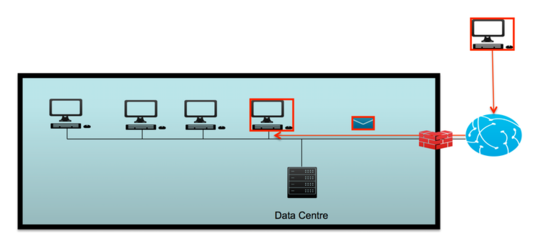

系統的初始感染可以通過包含鏈接的簡單電子郵件獲得。 Freddy Dezeure / C3S, 作者提供

系統的初始感染可以通過包含鏈接的簡單電子郵件獲得。 Freddy Dezeure / C3S, 作者提供

在真正的網絡釣魚攻擊中,一旦您點擊該鏈接,您的計算機系統就會受到威脅。 在我們的案例中,我們將目標發送到我們製作的良性網站。

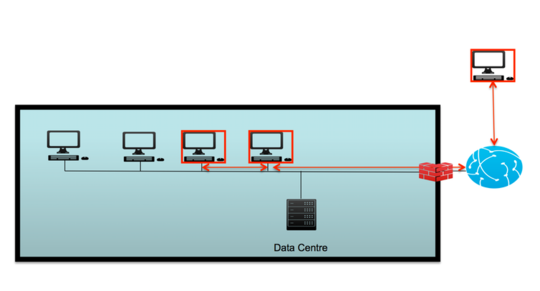

暑期學校的大多數團隊都成功進行了網絡釣魚郵件攻擊。 有些人甚至設法在整個公司內轉發他們的電子郵件。

當員工在公司內轉發電子郵件時,電子郵件的信任因子會增加,並且該電子郵件中包含的鏈接更有可能被點擊。 Freddy Dezeure / C3S, 作者提供

當員工在公司內轉發電子郵件時,電子郵件的信任因子會增加,並且該電子郵件中包含的鏈接更有可能被點擊。 Freddy Dezeure / C3S, 作者提供

我們的研究結果強化了研究人員關於人們無法將受感染的電子郵件與可信賴的電子郵件區分開來的結果。 一項關於117人的研究發現了這一點 42%的電子郵件被錯誤分類 由接收者提供的是真實的還是假的。

未來的網絡釣魚

網絡釣魚可能只會得到 更複雜.

隨著越來越多的互聯網連接設備缺乏基本的安全標準,研究人員建議網絡釣魚攻擊者會尋找劫持這些設備的方法。 但公司將如何應對?

根據我在塔林的經驗,我們將看到公司在處理網絡攻擊方面變得更加透明。 經過大規模的 2007中的網絡攻擊例如,愛沙尼亞政府以正確的方式作出反應。

他們沒有向公眾提供動力並掩蓋政府服務慢慢脫機,而是直接承認他們受到了一個不知名的外國代理人的攻擊。

同樣,企業在受到攻擊時也需要承認。 這是重建自己與客戶之間信任的唯一方法,也是防止網絡釣魚攻擊進一步蔓延的唯一方法。

在那之前,我可以感興趣嗎? 免費的反網絡釣魚軟件?![]()

關於作者